Burp Suite 的安装

Burp Suite是一款集成化的渗透测试工具,包含了很多功能,可以帮助我们高效地完成对Web应用程序的渗透测试和攻击。

Burp Suite由Java语言编写,基于Java自身的跨平台性,使这款软件学习和使用起来更方便。Burp Suite不像其他自动化测试工具,它需要手工配置一些参数,触发一些自动化流程,然后才会开始工作。

te可执行程序是Java文件类型的

jar文件,免费版可以从官网下载。免费版的Burp Suite会有许多限制,无法使用很多高级工具,如果想使用更多的高级功能,需要付费购买专业版。专业版与免费版的主要区别有以下三点。

Burp Scanner

工作空间的保存和恢复

拓展工具,如Target Analyzer、Content Discovery和Task Scheduler

————————————————

burp suite就是一个抓包、改包工具

Burp的安装一共分为三步:

1、java的安装

2、环境变量的配置

3、运行burp

burp的安装与基本使用

java环境

从java官网进行下载:搜索java jdk

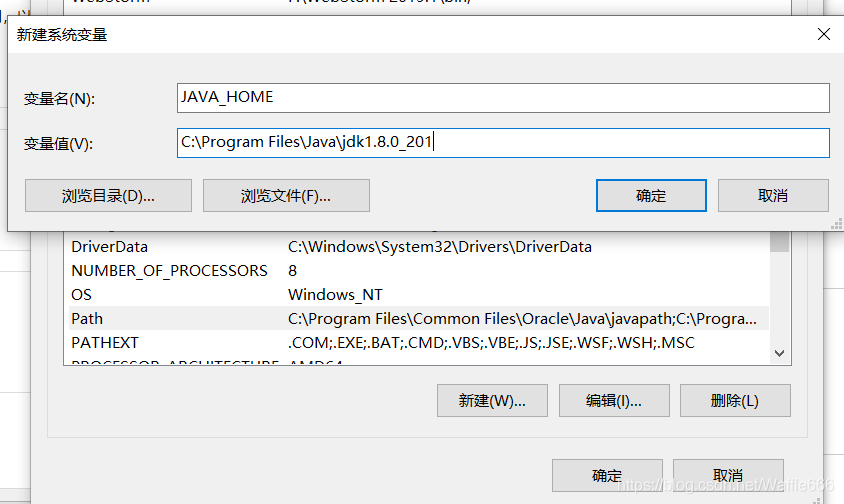

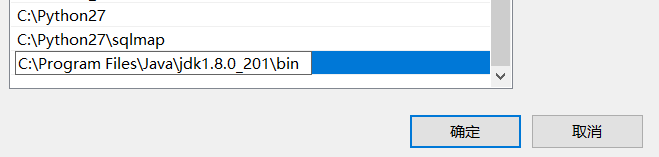

安装完成之后,配置环境变量:将C:\Program Files\Java\jdk1.8.0_201复制到

————————————————

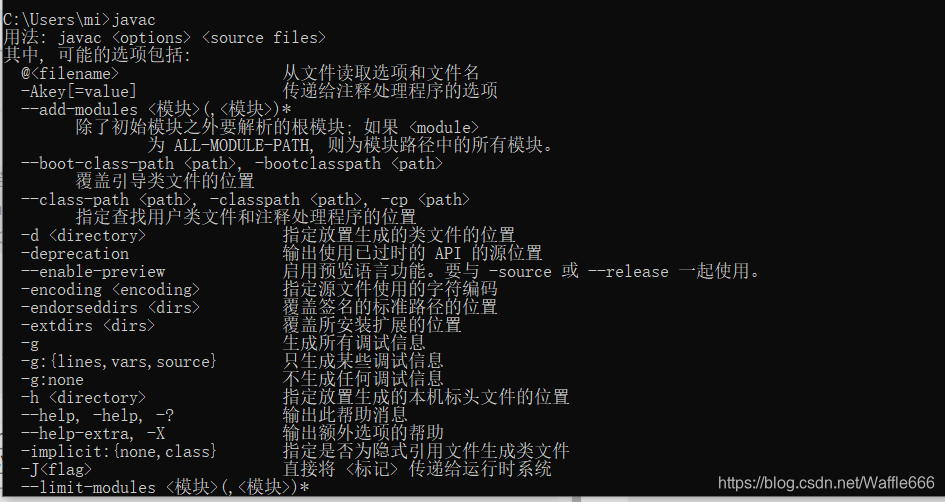

现在可以用cmd指令输入javac输入java也可以

我这里安装的是exe文件

Burp Sui双击安装,一直next——》finish

打开——》I accept——》弹框选delete——》next——》start burp

免费版本没有Scanner

Burp Suite入门

设置代理

burp suite代理工具是以****代理的方式,****所有通过代理的网络流量,如客户端的请求数据、服务端的返回信息等。burp suite主要****HTTP和HTTPS 写协议的流量,通过****,burp以中间人的方式对客户端的请求数据、服务端的返回信息做各种处理,以达到安全测试的目的。

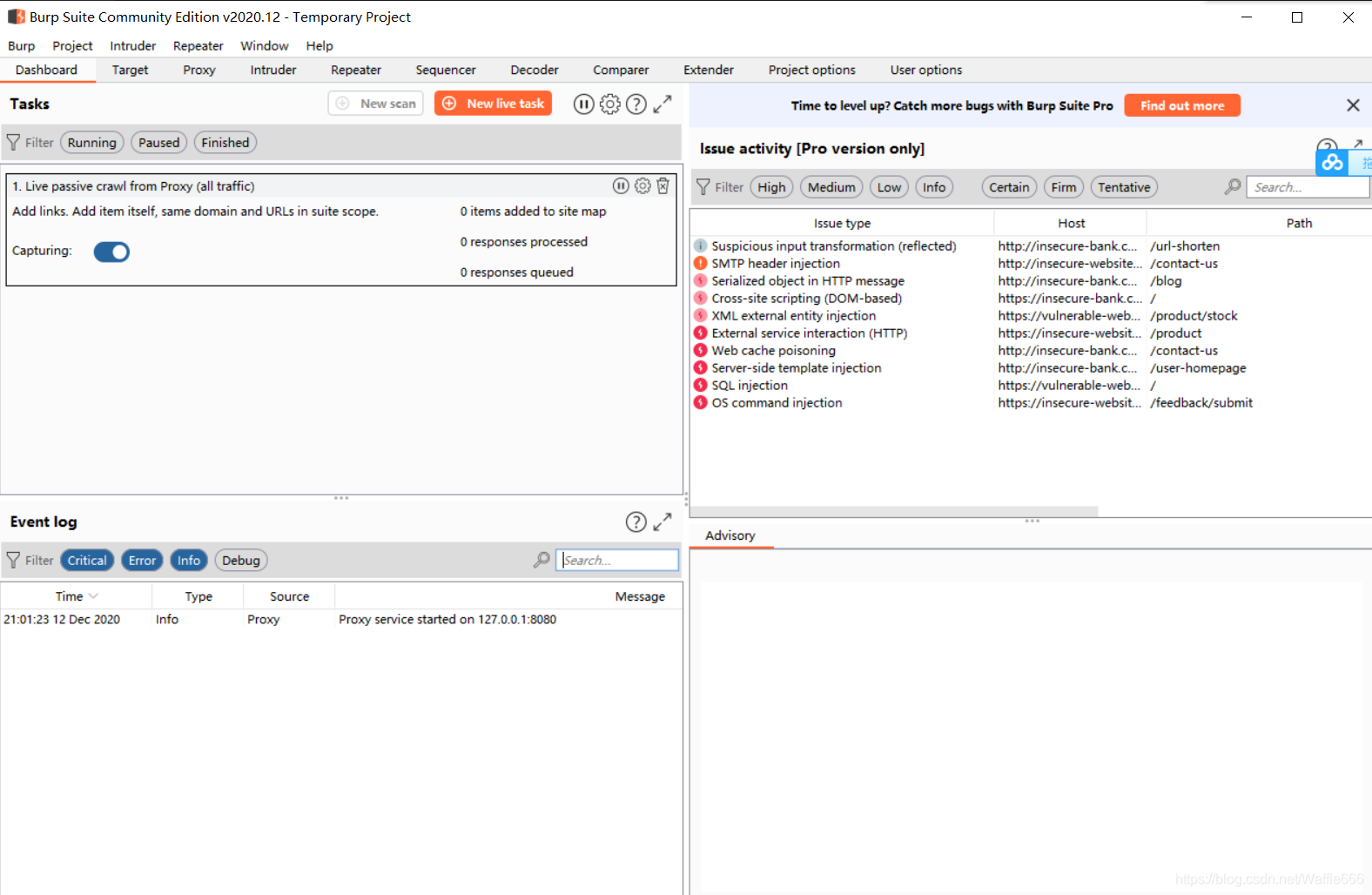

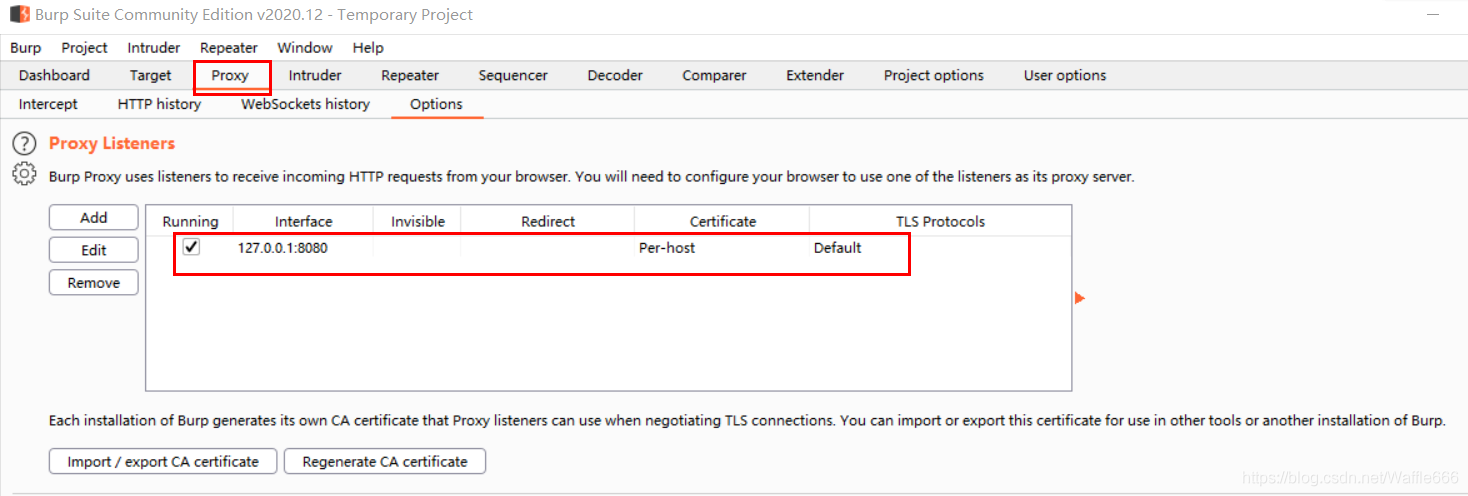

在日常工作中,最常用的web客户端就是web浏览器,我们可以通过设置代理信息,****web浏览器的流量,并对经过burp代理的流量数据进行处理。burp运行之后,Burp Proxy默认本地代理端口为8080。如图:

————————————————

HTTP的代理

以Firedox浏览器为例:

打开菜单——》选项——》网络代理——》设置——》手动配置代理

127.0.0.1端口是8080

如上图所示,设置HTTP代理为127.0.0.1,端口为8080,与burp Proxy中的代理一致

端口在0~65535之间设置

手动代理:代理到本机,因为想让浏览器通过本机把流量发送到这个端口,再由burp监听到,把包拦下来(端口的选择要和burp一样)

HTTP代理(因为抓的是http的包)

设置完后,burp就可以抓包了。

重新打开:

SSL看做HTTPS就行了

HTTPS的代理

我们要怎么做才能抓HTTPS的包呢?

如果要抓HTTP的包要用HTTP代理

如果要抓HTTPS的包,要用HTTPS代理(SSL proxy)

HTTP默认走的是80端口,HTTPS走的是443端口。两者端口不一样,要代理HTTPS就一定要用SSL去代理

设置完代理就可以了吗?不行

HTTPS(S表示security),多添加了一套SSL层(在TCP和HTTP中间),作加密的。

burp suite有一个证书:http://burp/(输入的是http,所以一定要代理http 才可以访问http的网站,代理的是https就可以访问https的网站)

安装证书后就可以解密百度传回的数据

导入刚刚下载的证书

这个证书的名字叫PortSwigger CA

导入后弹出的弹框(选第一个也行,都选中也行)

导入这个证书就可以解密https协议里面的乱码数据了

现在抓一个百度的包吧!

若只设置了SSL proxy,能不能抓http是包?不能

因为没有代理http的,只代理了https的,SSL就理解为HTTPS,所有要抓http,要设置https代理。

总结:抓https的包

抓https就代理ssl,抓http就代理http

抓https还需要导入证书

代理是代理,导入证书是导入证书,代理一定要代理ssl,导入证书是为了通过https返回来的数据可以解密(证书是解密的,SSL是代理的)

Proxy(代理)

Burp Proxy的****功能主要由intercept(intercept****/截夺)选项卡中的Forward、Drop、Interception is on/off和Action构成,他们的功能如下所示。

Forward(放包)表示将****的数据表或修改后的数据包发送至服务器端。

Drop(废包)表示丢弃当前****的数据包

Interception is on(****请求)表示开启****功能,单击后变为interception is off(****禁用),表示关闭****功能

单击Action(行动)按钮,可以将数据包进一步发送到Spider、scanner、Repeater、Intruder等功能组件做进一步测试,同时也包含改变数据包请求方式及其body的编码功能。(发送到其他功能组件)

打开浏览器,输入需要访问的URL并按回车键,这时将看到数据流量经过Burp Proxy并暂停,直到单击Foreword按钮,才会继续传输下去。如果单击了Drop按钮,这次通过的数据将丢失,不再继续处理。

当Burp Suite****的客户端和服务器交互之后,我们可以在Burp Suite的消息分析选项中查看这次请求的实体内容、消息头、请求参数等信息。Burp有四种消息类型显示数据包:Raw、Params、Headers和Hex。

Raw主要显示web请求的raw格式,以纯文本的形式显示数据包,包含请求地址、Http协议版本、主机头、浏览器信息、Accept可接受的内容类型、字符集、编码方式、cookie等,可以通过手动修改这些信息,对服务器端进行渗透测试。(Raw就是以文本的形式显示数据包)

Params主要显示客户端请求的参数信息,包括GET或者POST请求的参数、cookie参数。可以通过修改这些请求参数完成对服务器端的渗透测试。

Headers中显示的是数据包中的头信息,以名称、值的形式显示数据包。

Hex对应的是Raw中信息的二进制内容,可以通过Hex编辑器对请求的内容进行修改,在进行00截断时非常好用。

target

filter过滤

Spider

Spider的蜘蛛爬行功能可以帮助我们了解系统的机构,其中Spider爬取到的内容将在Target中展示

Decoder

Decoder的功能比较简单,它是Burp中自带的编码解码及散列转换的工具,能对原始数据进行各种编码格式和散列的转换。

Repeater

可以重复的发一个包

API就是写插件用的东西

在repeater里面的数据都可以相互转发的

Extender(插件扩展/扩展程序)

BApp Store是官方插件,需要专业版才可以install

Intruder(暴力破解)

将刚刚repeater的内容发送到intruder

上图可知:它攻击的目标是百度,端口是443,使用的是HTTPS

把美元$清除了

比如想遍历一下百度的目录

攻击方式

sniper

payload里面有三个重要的模块

上面添加的11和22有什么效果呢?

11和22会在GET /11 GET /22

start attack一下:

Battering ram

Pitchfork

选择pitch攻击方式,payloads里面就有两个payload(因为选择了两个地方要变化,如下图)

(多个标记需要用不同的字典去替换)

如果有三个地方要变,就是三个payload了

将第二个payload设为33和44

Cluster bomb

相当于所有的排列组合

intruder主要就是做暴力破解的,还有一个点比较重要,就是payload processing:

比如GET的值是一个MD5,提交上去必须用明文的MD5

这里要显示11和22的MD5怎么做呢?

把payload处理成MD5(Payload Processing——》Hash——》MD5)

点击stack,下图中上面一行就是11的MD5:

intruder–options中的Grep-Match★

Grep-Match:

当我们用所有字典中的内容去对数据包中的动态变量去进行替换的时候,如何判断哪个请求是撞成功了?

这时候就要用到grep-match这个功能了

比如:当我们登录失败的时候会提示我们username or password is not exists~

反过来说,当我们输入一个正确是用户名密码肯定不会提示username or password is not exists~

那我们就可以把这个提示的内容作为一个区分,来让burpsuite去查找,哪些请求的响应里面没有提示——》就意味着那个请求是正确的请求

也就是我们可以把所有响应的数据表里面包含的字符串的内容flag出来,那反过来说,没有被flag的数据包就是撞成功的数据包

介绍一个代理插件Switchy Omega

————————————————

版权声明:本文为CSDN博主「Wαff1ε」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/Waffle666/article/details/111083913

*博客内容为网友个人发布,仅代表博主个人观点,如有侵权请联系工作人员删除。